防火墙多年来一直慢慢改变他们的网络架构已经进化了。防火墙正变得越来越分散且越来越虚拟化。防火墙从单纯位于向内移动在外围向服务器,其他许多变化正在发生。集中式与分布式系统中的钟摆继续作为行业发现的安全架构的最佳平衡,以来回摆动。

其中的第一本书我在防火墙的主题是阅读“建设Internet防火墙“伊丽莎白D.兹维基,西蒙·库珀,D.布伦特查普曼。这本书涵盖最少特权,纵深防御,瓶颈点,最薄弱的环节的主题,故障安全的立场,普遍参与和防守的多样性的概念瓶颈帮助企业将注意力集中在定义一个安全边界,并把防火墙在进入该单点,当时大部分企业有一个单一的周长和许多企业只能在他们的互联网连接提供一个单一的防火墙。

显然,防火墙多年来改变。很多防火墙缺乏政策粒度和许多组织的防火墙最终会产生大量的NAT和策略规则。有人说,防火墙不妨碍交通不畅,他们只是阻碍了良好的交通。大多数袭击发生在通过TCP端口80的应用层反正。有状态防火墙,仅通过查看分组报头看到安全图像的一个方面。我们需要防火墙进行更多的内容过滤和深度包检测。统一威胁缓解(UTM)防火墙逐渐成为我们在单瓶颈有望更多的功能。我们现在更多地依赖于DPI / IPS,行为分析,异常检测,数据丢失防护(DLP)和Web应用防火墙(Web应用防火墙)来保护我们的关键系统。防火墙可以定义网络边界,但他们无法防范内幕/恶意软件的威胁。自1997年以来我以为防火墙时代的结束是近在眼前。 In recent years we have seen the "erosion of the security perimeter" and our firewalls have turned into瑞士芝士。由于所有这些趋势的,防火墙作为一个概念已经慢慢死亡或有其在安全架构降低作用。

有一天,我正在与别人谁在抱怨自己的电脑变慢开玩笑,我轻率的建议关掉他们的杀毒软件。杀毒软件可以把电脑资源紧张和不运行它肯定不会加快计算机的功能。但是,你不会想到运行的关键计算机没有AV软件。没有防火墙运行网络可以使数据传输速度非常快。然而,我们都不会没有考虑过没有防火墙运行的互联网连接的网络。

几年前,防火墙使用仅限于互联网周边创建瓶颈。现在,组织使用在多个周边和内部防火墙。随着企业开始使用防火墙和划分它们的环境做更多的创建单独的“飞地”,“区域”或“隔”他们把防火墙的核心。有使用你的网络内部防火墙的挑战。该规则集得到大或他们得到较少的颗粒,使之更易于管理。在这些类型的防火墙策略倾向于具有子网作为源地址或目的地址的粒度的它们的最小电平。最终,这些防火墙只能延缓合法的内部通信,不必保持了坏人。如果你有这样的假设是,坏人已经在你的网络内部的部分你可能是在正确的轨道上。

有几个原因防火墙都是非最优的,因为政策的规模增加,从而做防火墙的CPU和内存资源的需求。我们也期望从我们的防火墙的详细记录,因为我们希望将该数据发送到我们的安全信息管理系统(SIMS)。这个日志进一步压低了防火墙性能。在早期的防火墙,我们都很难实现,所提供的冗余和足够的性能防火墙。作为边缘的带宽增加,则防火墙需要越来越高的接口速度。现在我们有10个千兆以太网接口的防火墙。这使得昂贵的防火墙,具有带宽和CPU资源,以跟上业务量。我们基本上是把我们的防火墙进入低速路由器。

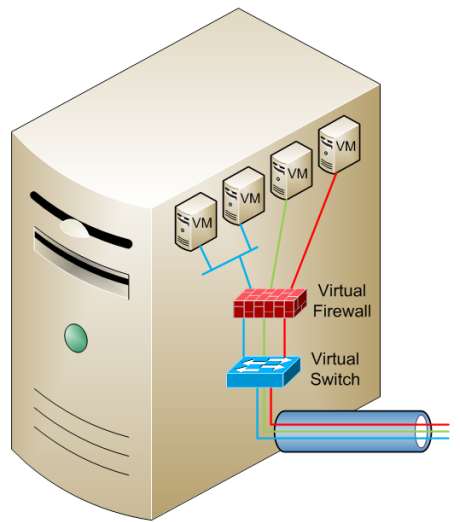

有一个明显的趋势,在业界的IT环境中移动的状态防火墙更接近服务器。随着服务器虚拟化和服务器整合我们就可以有相同的物理服务器上的不同信任级别的虚拟服务器。随着周边或核心防火墙,现在的防火墙是不够紧密服务器。有一个防火墙接近服务器为每个服务器提供最高的安全性,并允许服务器只能通过状态防火墙具有不同信任级别的其它服务器进行通信。在管理程序/服务器虚拟化层的使用防火墙该技术,可以防止不可接受的服务器到服务器的通信。

下面的图表显示了如何可以存在一个物理计算机内运行的多个虚拟计算机。每一个都可以有不同级别的信任,或者处理数据的分类。因此,在虚拟环境中具有状态包过滤是必需的,以保持隔离和安全。在这个层次结构的使用状态包过滤也可以是符合安全标准的合规性的要求。

目前的趋势是更多的移动向基于主机的防火墙。虽然有可能是机构在那里,正在使用iptables /他们的虚拟化防火墙ip6tables,有看管理程序层使用更复杂的防火墙许多其他组织。现在有许多公司在这一新的领域提供这些类型的虚拟化防火墙产品。

思科的Nexus 1000V虚拟安全网关(虚拟ASA)

Juniper网络公司VGW虚拟网关(原Altor网络)

Fortinet公司的FortiGate虚拟设备Astaro的5nine

VMware有一个VMsafe的合作伙伴计划“核定”那些谁是与VMware解决方案工作的供应商。今年年初埃伦斯默写在标题为虚拟化环境安全的好文章“战笼罩在保护虚拟化系统”。

在一个组织考虑使用虚拟防火墙系统自带光早期的另一个问题是管理。谁维护的虚拟防火墙?对于是否在网络团队,安全团队或系统管理员虚拟防火墙秋天的配置和管理的责任?这已成为一个更大的问题,因为更多的设备也将被移动到虚拟化层。它可以容易地预测,服务器负载均衡器(SLB)和应用交付控制器(ADC)系统将成为虚拟化并在管理程序层中实现。随着系统变得越来越虚拟化的物理界限的传统线bluring。

这是一年中的恐怖电影的时间。我最喜欢的演员,当我长大的时候是文森特·普莱斯,我喜欢电影“陷阱与钟摆”这让我想起的趋势如何来回摆动就像一个钟摆,无论是喇叭裤,牛仔裤还是怎么的IT系统从集中转向分散,然后再返回,钟摆总是在运动。很多年前,有大型机电脑与集中式计算。在20世纪80年代到2000年,我们分发了我们的计算资源,使他们不同地理位置。这可能是支持我们的灾难恢复(DR)的目标,但它使人们难于管理这样一个分布式环境,但钟摆挥动另一路作为公司创建集中式服务器群,整合的数据中心,进行服务器整合。钟摆已经从大型机转移到分布式服务器,现在我们正在朝着与虚拟化的操作系统,更大的物理服务器回2020欧洲杯预赛来。这听起来非常像一个分时主机上。至于防火墙体系结构而言,它似乎是钟摆已经从使用在t集中防火墙摇摆他周长采用分布式防火墙在其他领域如下面的图片说明。

我们还看到在核心路由钟摆/切换境界。我们有一个广泛分布组与分布式控制平面执行分布式分组转发了近20年的路由器。路由器具有分布式智能和使用路由协议来共享可达性信息。每个路由器自主运行。现在,我们可以向移动集中控制平面回来像技术开流。开流是集中控制的计划,但离开整个网络拓扑结构的分布式转发平面和数据平面。

防火墙的体系结构已经改变了过去20年。防火墙已经从外围到网络核心移动时,向服务器边缘和所述虚拟化层。我们已经看到了移动电脑从服务器整合和虚拟化集中式向分布式,然后再返回。这些摆仍将以年荡过,直到行业的成熟和发现的最好的平衡,以支持我们的企业用最少的成本。如赫拉克利特说,“没什么禁而改变。”