情节变稠:戴尔确认后的支持工具安装一个危险的自签名根证书和私钥在电脑上,用户发现了一个类似的证书由不同的戴尔部署工具。

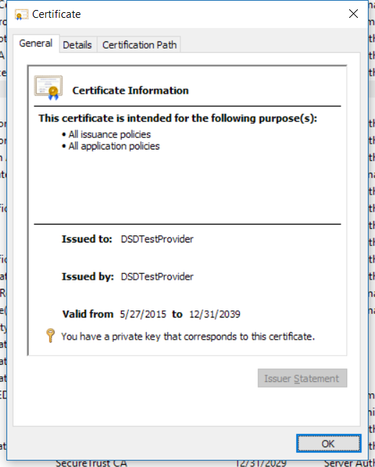

第二个证书称为DSDTestProvider,它是由一个名为Dell System Detect (DSD)的应用程序安装的。当用户访问戴尔支持网站并点击“检测产品”按钮时,系统会提示用户下载并安装此工具。

第一个证书,它被称为eDellRoot,由戴尔基金会服务(DFS)安装,DFS是一个实现了几个支持功能的应用程序。

“该证书不是恶意软件或广告软件,”戴尔的代表劳拉·佩维豪斯·托马斯说博客文章约eDellRoot。“相反,它的目的是提供系统服务标签戴尔在线支持使我们能够快速识别的计算机模型,使其更容易和更快的为广大客户服务。”

然而,由于eDellRoot和DSDTestProvider都安装在Windows根存储中,用于证书颁发机构及其私钥,攻击者可以使用它们为受影响的戴尔系统所接受的任何网站生成流氓证书。

这些证书还可以用来签署恶意软件文件,使其更可信或绕过某些限制。

戈登)

戈登)

Dell系统检测工具安装的DSDTestProvider自签名根证书。

戴尔已经发布了一个删除eDellRoot证书的工具,并计划推动软件更新,同时发布删除DSDTestProvider的指令。

“这种影响仅限于2015年10月20日至11月24日在我们的支持网站上使用‘检测产品’功能的客户,”戴尔的一名代表在一份电子邮件声明中说。“该应用程序已立即从戴尔支持网站上删除,一个没有证书的替代应用程序现已可用。”

这已经不是戴尔系统检测工具第一次在用户设备上打开安全漏洞了。今年4月,一位安全研究员透露一个漏洞这可能允许远程攻击者在运行DSD应用程序的计算机上安装恶意软件。

在Windows 10虚拟机中执行的测试显示,当卸载Dell系统检测工具时,DSDTestProvider证书会留在系统上。

因此,想要从系统中删除它的用户必须在卸载DSD之后手动删除。这可以通过按Windows键+ r,输入certlm来完成。msc和运行。允许微软管理控制台执行后,用户可以浏览到受信任的根证书颁发机构>证书,找到DSDTestProvider证书列表中,右键单击它并删除它。

“最终用户依靠操作系统是合理的默认安全的工厂图像;从原始来源重新安装操作系统的行为往往是超出了普通的最终用户的技术能力,”在Rapid7安全工程经理托德·比尔兹利说,通过电子邮件。“戴尔今天有机会迅速果断行动修复损坏,吊销流氓证书,并避免今年早些时候快鱼丑闻的重演。”