如何避免被脆弱的WordPress插件攻击

一个寻找易受攻击的插件…辉煌!

我是一个巨大的WordPress因为它是一个非常强大,有效,惊人的可扩展平台这就是它的原因被60.4%的[具有可识别内容管理系统的网站]使用,占所有网站的23.7%。但是任何通过使用第三方软件(在WordPress中称为“插件”)可扩展的平台都有风险:这种风险来自软件漏洞。

造成这些漏洞的部分原因是WordPress相当复杂,因此与插件的交互可能会产生不必要的、有时甚至是危险的安全问题。另一个主要原因是第三方的编码实践可能不够充分,所以像缓冲区溢出和SQL注入这样的哑漏洞可能是插件添加的一些“必须”特性的一部分。有关当前Wordpress漏洞的总结,请查看WPScan漏洞数据库,一个“黑箱WordPress漏洞扫描器”。

如果你运行的是一个WordPress站点,并且已知存在的潜在的停止显示的问题的数量,得到修复,并且被同样糟糕的新问题所取代,那么你需要了解你正在使用的插件以及它们可能存在的问题。除了扫描大量的漏洞通知和检查每个插件的网站新闻外,还有一个免费的插件可以检查你使用的插件是否存在已知问题。它被称为插件的漏洞和发布的WhiteFirDesign。

出版商还提供了另一种免费的插件,插件自动更新正如它的名字所暗示的那样,它会在新版本可用时自动更新你的插件(你也可以设置一个“忽略”列表来从自动更新中排除特定的插件)。

当你激活插件漏洞时,你所有的其他插件都会被检查并与WhiteFirDesign的漏洞数据库相对照。当手动更新插件或通过自动插件更新或其他方法执行更新时,它们也会被重新检查。

截至4月6日,WhiteFirDesign的漏洞统计如下:

- 包括257个漏洞

- 61个包含的漏洞出现在最新版本的插件中(其中57个已经从插件目录中删除)

- 由于我们在这个插件上的工作,24个漏洞已经被部分修复

- 包括安全插件中的漏洞

- 顶级漏洞类型:

- 跨站请求伪造(CSRF)/跨站脚本攻击(XSS): 52个漏洞

- 反射跨站脚本(XSS): 45个漏洞

- 任意文件上传:45个漏洞

- 任意文件查看:23个漏洞

- SQL注入:16个漏洞

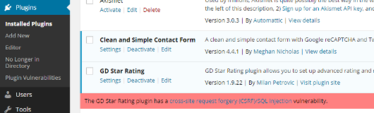

如果发现了问题,并且你已经启用了这个功能,插件漏洞会给你发送一封警告邮件,并在插件漏洞控制面板页面和通用插件页面上向你发出警告。

在已安装的插件页面上显示了在使用的插件版本中的漏洞警告

简而言之,如果你运行的是WordPress,这个插件是不可缺少的。它可以使你的操作变得流畅、不受干扰,也可以使你在被黑客攻击后花大量时间重新构建你的WordPress站点。

插件的漏洞和自动插件更新插件都得到齿轮头评级为5分之一。

版权©2015足球竞彩网下载