你知道吗,在7500万名游客每年访问美国?2020欧洲杯夺冠热门或者说,运输安全管理局(TSA)每天超过200万人次的屏幕?

运输安全管理局每条安全通道要处理150名乘客。想象一下,如果用了20分钟对一名乘客进行筛查,而这一过程暴露了其个人信息,公众会有多愤怒。这是目前安装物联网设备的平均时间和结果。

可以从安全筛查中吸取哪些教训来加速物联网设备的采用?如何简化新物联网设备的认证和安装?

英特尔提供了一种值得考虑的新方法。

现实世界中的乘客安检

对乘客的安全检查具有挑战性,原因有以下几点:

- 可快速,准确地处理大量有乘客

- 乘客的证件有各种各样的形式(驾驶执照、护照),而且来自许多不同的部门

- 正在筛选的人可能无法帮助非常由于恶劣的语言技能

- 安全官员受到因训练或枯竭不足的人为错误

- 乘客有理由为保护其个人身份资料而感到自豪(PII)

skilledanalysts.com

skilledanalysts.com

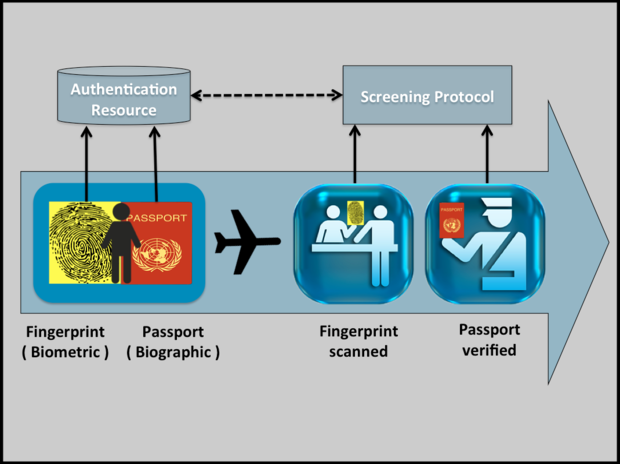

传记和生物统计学

该美国海关和边境保护局同时使用生物图和生物特征指标来简化安全筛查。

个人传记详细描述一个人,包括证件,如护照,驾照,学生证和信用卡。它们并非万无一失,因为名字可能会拼错,文件可能会丢失、被盗,甚至被伪造。

生物标识符包括生物特征,如照片、指纹和眼睛扫描。它们是人的一部分,很难伪造或偷窃。生物图和生物特征指标一起使用会产生更好的结果。例如,指纹扫描可以确认乘客的身份与出示的护照相同。

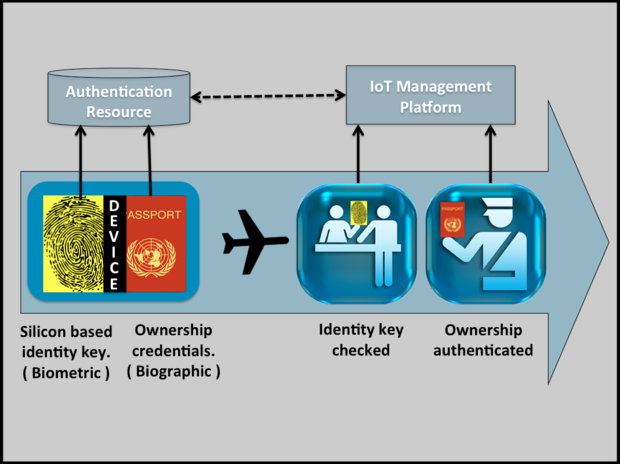

的IoT设备可以以类似的方式被识别。

物联网设备的生物特征指示器是其不可缺少的一部分,比如嵌入在硅芯片中的数字密钥。很难篡改、破解或窃取它。物联网设备的传记指示符是附带的凭证,例如谁建造、出售或拥有它。通过同时使用生物特征和生物特征,物联网设备可以更好地验证。

认证物联网设备

通常安装物联网设备的简单性和安全性之间进行权衡。为什么会如此具有挑战性?

- 设备可以被伪造,并且几乎没有计算能力来协助认证。这样的“无外设设备“缺乏用户界面,通过它自己的身份可以查询。

- 设备制造商可能会增加基本的基于信任的嵌入式安全,但通常他们关注的是降低生产成本和把额外的安全托付给软件供应商或客户。

- 很难跟踪设备的所有权,因为它在安装之前更改多个分销商和零售商之间的手中。而它在供应链中的设备的身份可能会受到影响。或者,如果设备使用传统的基于PKI的认证,它可能会在无意中透露,使得它更容易攻击的隐私和匿名性是物联网的关键原则位置或其他数据

- 一旦安装完毕,使用IOT装置有进行认证,然后连接到所述云服务或移动应用程序这是负责管理该装置。你如何防止由已被黑客设立管理服务被劫持的设备?

- 物联网设备与其管理平台之间的通信可能会受到中间人攻击的威胁。

- 安装的物联网设备的工人可能会访问其安全证书可能引入其他的安全问题。

- 这是很难一旦它被安装到升级物联网设备的安全功能,因此它已经被正确的在第一时间完成。

skilledanalysts.com

skilledanalysts.com

建立信任

史蒂芬·柯维介绍了如何的事情只是发生在快他的精彩的书信任的速度。信托在这些四个领域可以加快物联网设备的接入:

- 安全识别设备

- 保留设备的所有权/数据的保密性,因为它是分布式

- 保护从边缘设备到云的通信

- 在物联网管理平台上正确配置设备

结合传记和生物统计学特征可以实现更好的乘客筛选。类似地,当数字键被嵌入在从一开始硅右时的IoT装置内建其认证被增强。这数字键是一个基础信任链。

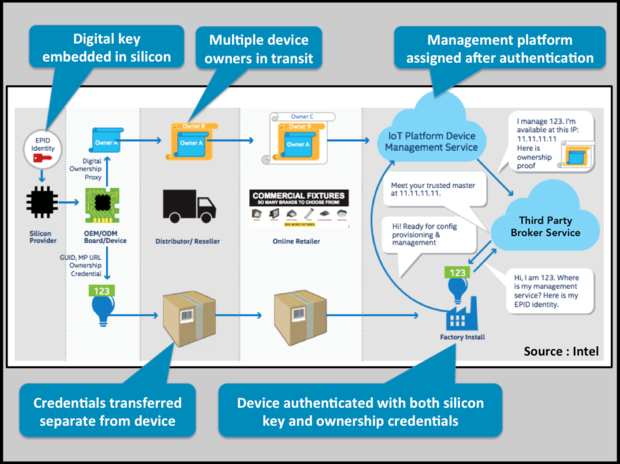

英特尔公司有一个基于英特尔增强隐私ID (EPID)的概念验证(POC)。英特尔EPID是唯一适合物联网的开放源码数字签名方案。传统的PKI中,每个实体都有一个唯一的公共验证密钥和一个唯一的私有签名密钥,与之不同的是,Intel EPID使用一个与许多(通常是数百万)唯一的私有签名密钥相关联的公共组公共验证密钥——这提供了匿名性和隐私性)。

POC旨在简化身份验证和设备所有权步骤,这些步骤需要在设备配置、配置或管理之前进行。英特尔正在与领先的物联网平台提供商、设备ODM/ oem和其他硅供应商合作,使他们的解决方案具有流线型、基于流行病学的上接模式。

POC展示在英特尔开发者论坛

概念验证从硅和设备制造商开始。EPID软件数字密钥和软件客户端被嵌入到用于构建物联网设备的硅芯片中。他们成为启动顺序该设备,所以每当它被打开,可以建立自己的身份。下面是它如何工作的:

1.跟踪所有权

该设备的所有权线索密码地维持使用EPID密钥每个设备。该曲目谁拥有它从制造商一直通过经销商给客户。这是为了重要的是要确认它没有与沿途篡改。物联网设备管理平台跟踪所有权从当设备在出厂时安装时的链条。这类似于在您的护照,表示随你走过的邮票。

2.追踪ID

它的安装时,物联网设备首先连接到第三方经纪服务。物联网管理服务,如天青,验证基于其制造商的政策装置。此步骤减少,其中设备被部署到发动拒绝服务(DoS)攻击的恶意软件威胁建立风险地图。

3.确认所有权

根据所有权链,将设备所有者与设备提供的数字EPID密钥进行比较。匹配表明该设备是真实的,具有正确的所有者。这类似于通过将乘客的指纹与从网上数据库中检索到的带有护照上姓名的指纹进行比对来确认其身份。

英特尔

英特尔

如何EPID堆起来?

EPID克服了大多数物联网的安全问题。

1.设备密码破解工具

由于用户忘记更改物联网设备自带的默认密码,物联网设备经常遭到黑客攻击。基于epidai的设备会以数字方式确认他们的身份,减少人为失误的几率。

2.违约通信

一个中间人攻击包括黑客偷偷将自己的物联网设备和云管理服务之间的通信流。黑客可以通过插入的虚假消息到所述通信信道接管的IoT设备的控制。设备和管理服务器无法识别中间人攻击,并相信他们正常工作。这种攻击已被用于通过发送指令砍死解锁开启物联网,门,婴儿凸轮采取控制和事业冰箱出现故障。

EPID会随机伪装物联网设备及其管理服务器之间的通信,并对其进行相互认证,这使得执行中间人攻击变得更加困难。

3.社会工程

在这种形式的攻击中,黑客可以操纵用户在安装设备时共享密码。此信息稍后用于入侵物联网设备。使用EPID的设备身份验证通过信任代理自动发生。这消除了必须与执行安装的技术人员共享的信息。它还缩短了安装物联网设备所需的时间。

4.DoS攻击

黑客会故意使系统超载,使其无法应对超载,使其容易受到黑客攻击。他们需要大量能够控制的互联网设备来产生此类攻击所需的流量。黑客将物联网设备转换成僵尸网络攻击通过安装恶意软件。EPID通过确保物联网设备只与可信的云管理提供商通信,而不会被诱骗安装恶意软件,从而降低了此类攻击的风险。

物联网安全资源

- 安全隐患物联网设备——Bruce Schneier

- 五种常见的物联网安全黑客- - - - - - Lea汤姆斯

- 零触控物联网设备-盖伊·阿里和杰夫·库珀

- 英特尔IDF演示-詹妮弗Gilburg

拉斯维加斯式的安全

这段来自拉斯维加斯机场安检柜台的轻松视频显示了确认身份的挑战。

想象一下,在未来,物联网设备的安装速度和安全性堪比机场安检。英特尔的解决方案很快就会实现。要了解如何参与此概念证明,请查询在这里。不需要护照!