自从发明了名称前的安全问题一直困扰着物联网(IOT)的互联网。从供应商的每个人都对企业用户消费者而言,他们看中的新物联网设备和系统可能会大打折扣。这个问题实际上比这更糟糕,因为脆弱的物联网设备可以被黑客攻击和利用,变成巨大的僵尸网络威胁甚至适当的保护网络。

但究竟什么是避免建设,部署或管理物联网系统的最大的问题和漏洞?而且,更重要的是,我们能做些什么来减轻这些问题?

这就是OWASP-the开放Web应用安全项目为切入点。在其自己的话说,“在物联网项目的OWASP互联网旨在帮助制造商,开发商和消费者更好地了解与物联网相关的安全问题,并让用户在任何情况下做出更好的安全决策时构建,部署或评估物联网技术“。

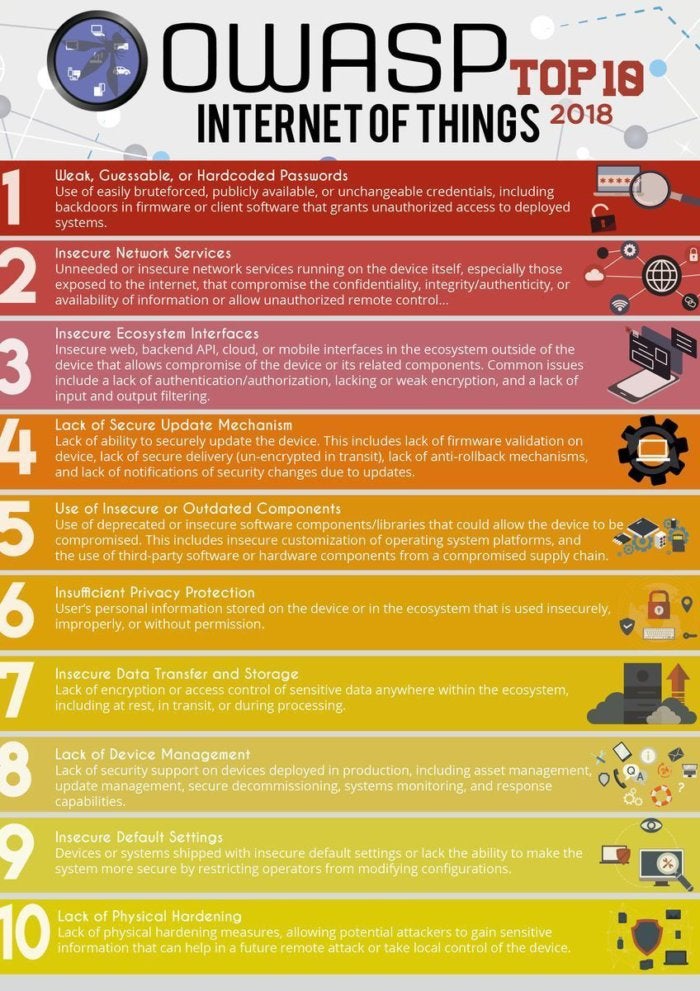

OWASP十大物联网的漏洞

为此,在圣诞节那天,OWASP发布了前10名物联网的漏洞为2018,完成与信息图表(见下文)。让我们来看看列表中,一些评论:

1.弱,可猜测,或硬编码口令

“的使用很容易穷举被迫的,公开的,或不可改变的凭证,包括固件或客户端软件授予部署的系统的未授权访问的后门。”

坦率地说,这个问题是太明显了,我简直不敢相信它仍然是我们不得不思考的东西。我不在乎廉价或无害的物联网设备或应用程序可能是,从未有对这种懒惰的借口。

2.不安全的网络服务

“不需要的或不安全的网络服务的设备本身,特别是那些暴露于在互联网上运行时,该折衷保密完整性真实性,或的,/可用性的信息或允许未经授权的远程控制。”

这是有道理的,但它更是一个灰色地带的一点,因为它并不总是很清楚这些网络服务是否是“不必要的或不安全的。”

3.不安全的生态系统接口

“不安全网络,后端API,云,或在其允许设备或它的相关部件的折衷装置的生态系统以外移动接口。常见问题包括缺少认证/授权的,缺乏或较弱的加密,以及缺乏输入和输出滤波的“。

再次,它并不总是显而易见的接口是否真的允许妥协,但认证,加密和过滤总是好的想法。

4.缺乏安全更新机制

能够安全地更新设备能力“不足。这包括缺乏设备固件的验证,缺乏安全交付(在运输过程中未加密的),缺乏防回滚机制,以及缺乏安全更改的通知,由于更新“。

这是物联网应用的一个持续的问题,因为许多供应商和企业也懒得想通过他们的设备和实现的未来。此外,它并不总是一个技术问题。在某些情况下,物联网设备的物理位置,使得更新和维修/更换,一个显著的挑战。

5.使用不安全的或过时的组件

“使用过时或不安全的软件组件/库,可以让设备受到损害的。这包括操作系统平台不安全的定制,并从受损的供应链中使用第三方软件或硬件组件“。

来吧,伙计们,有一个为这类问题没有任何借口。不再是廉价和做正确的事情。

6.没有足够的隐私保护

“存储在设备上或者是不安全的使用不当,或者擅自生态系统用户的个人信息。”

显然,个人信息需要与适当的处理。但这里的关键是“许可”。你这样做几乎没有与某人的个人信息即可,除非你有他们的许可。

7.不安全数据传输和存储

“缺乏在生态系统内的敏感数据的任何地方,包括在休息,在运输途中,或在处理过程中的加密或接入控制的”。

虽然许多厂商的IoT要注意安全存储,确保数据的安全传输过程中往往被忽视。

8.缺乏装置管理的

“缺乏对部署在生产设备,包括资产管理,更新管理,安全退役,系统监控和响应能力的安全支持。”

物联网设备可能是小的,便宜的,并部署大量涌现,但是,这并不意味着你没有管理它们。事实上,它使得管理他们比以往任何时候都更加重要。即使这并不总是很容易,价格便宜,或方便。

9.不安全的默认设置

“设备或系统附带了不安全的默认设置或缺乏,使系统更安全通过修改配置限制运营商的能力。”

啧。不应该在2019年每个人都可以发生的另一个问题都知道这是一个问题,他们知道如何避免它。所以,我们只是让它发生......每一次。

10.物理硬化的缺乏

“物理强化措施缺乏,使潜在的攻击者获得敏感信息,在未来可以帮助远程攻击或采取设备的本地控制权。”

物联网是由“东西”。这不应该是一个惊喜;这是正确的,在名称。重要的是要记住物联网的物理性质,并采取措施,以确保参与实际的设备是非常重要的。

下一步是什么?

展望未来,OWASP社区计划更新此名单每两年行业的变化和扩展到物联网的其他方面,如嵌入式安全和工业控制系统以及监控和数据采集系统(ICS / SCADA)。也有计划增加的实例为每个项目,并将它们映射到其他OWASP项目,如应用安全验证标准(ASVS),以及外部的项目。

最重要的,也许,OWASP正在考虑将参考架构超越告诉人们不要做什么,又是如何做的,他们需要更多的安全做些什么。

开放Web应用安全项目(OWASP)(CC BY-SA 4.0)

开放Web应用安全项目(OWASP)(CC BY-SA 4.0)